未完全按原文翻译。

在2017年6月27日,一款勒索软件开始在欧洲大范围传播。我们注意到攻击从乌克兰开始,超过12,500台机器遭到威胁。随后勒索软件传播超过64个国家,包括比利时,德国,俄罗斯和美国。

这款新的勒索软件具备蠕虫特性,使得它可以通过网络对外传播。基于我们的研究,这款新的勒索软件是Ransom:Win32/Petya的一个变种,较之前的版本更加附加和强大。

为了保护用户,我们发布了更新补丁,用户可以到Malware Protection Center去下载。

0.1 传送和安装

最初的攻击起源于乌克兰的一家名为M.E.Doc的公司,微软根据相关证据证明勒索软件的下载安装使用了 “软件供应链攻击”方式。

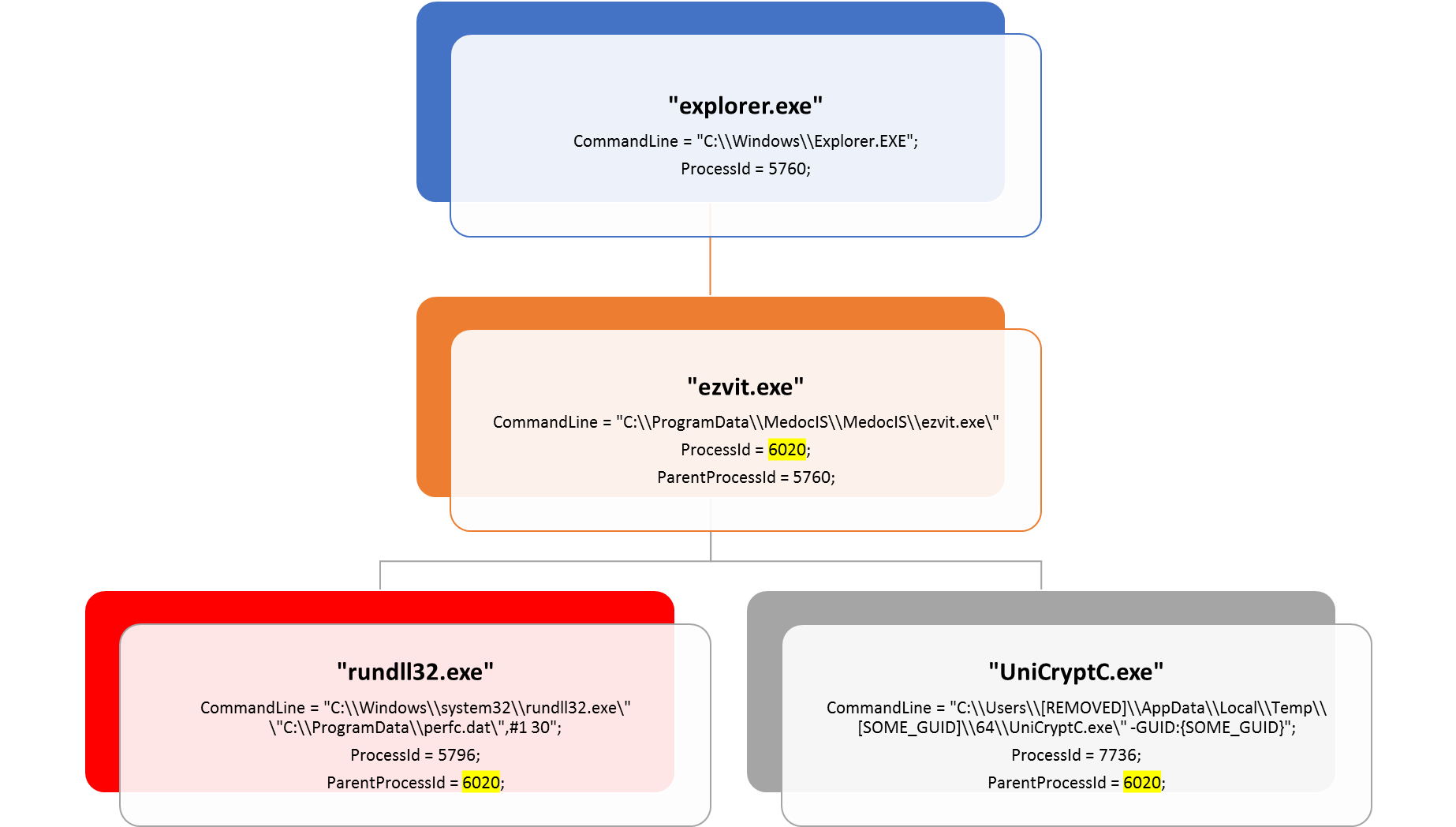

我们检测到MEDoc软件的更新程序EzVit.exe执行了一个命令行命令,在6月27日10:30左右。下图演示了执行流程,但是EzVit.exe执行恶意命令的原因目前还未知。

Petya

0.2 单勒索软件,多方位传播技术

这个勒索软件,起初只感染了一台电脑,然后通过网络对外传播。它使用的到的基本技术包括:

.窃取凭证或者重用当前会话\

.通过文件共享在内网传播恶意文件\

.通过合法途径执行负载,或者利用SMB漏洞(未打补丁的机器)

延伸阅读

- ssh框架 2016-09-30

- 阿里移动安全 [无线安全]玩转无线电——不安全的蓝牙锁 2017-07-26

- 消息队列NetMQ 原理分析4-Socket、Session、Option和Pipe 2024-03-26

- Selective Search for Object Recognition 论文笔记【图片目标分割】 2017-07-26

- 词向量-LRWE模型-更好地识别反义词同义词 2017-07-26

- 从栈不平衡问题 理解 calling convention 2017-07-26

- php imagemagick 处理 图片剪切、压缩、合并、插入文本、背景色透明 2017-07-26

- Swift实现JSON转Model - HandyJSON使用讲解 2017-07-26

- 阿里移动安全 Android端恶意锁屏勒索应用分析 2017-07-26

- 集合结合数据结构来看看(二) 2017-07-26

学习是年轻人改变自己的最好方式

学习是年轻人改变自己的最好方式